[striped][/striped]

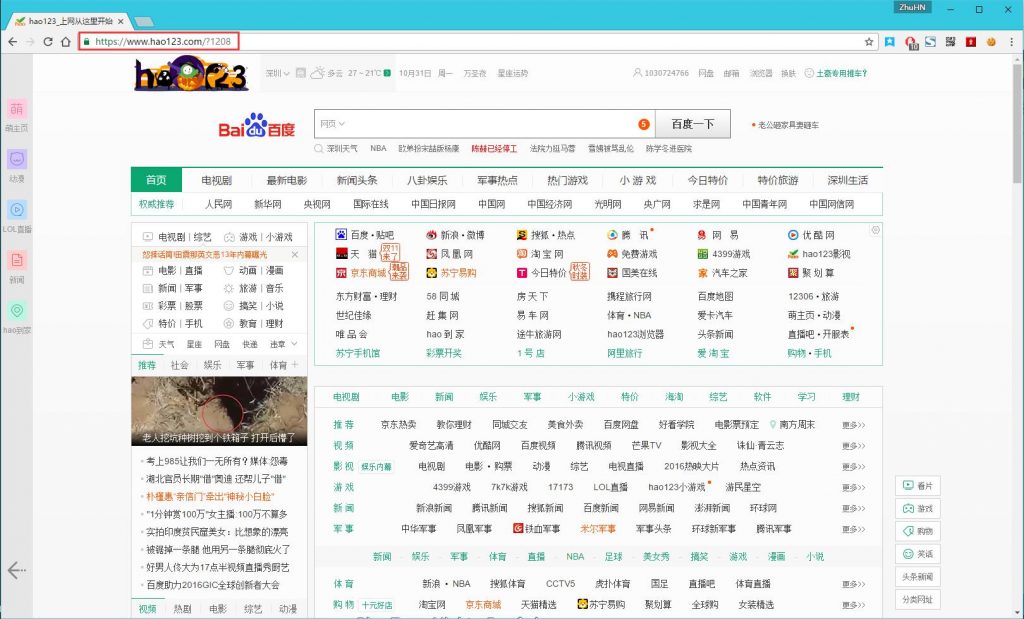

最近不知道是怎么了,浏览器的启动页被劫持成了天杀的hao123,症状就是在开启浏览器的时候,自动访问hao123的页面。如图

网址一般为www.hao123.com/?unknow

这是我的电脑,岂能是是这种流氓想上就上,想留下点什么就留下点什么的?

不!

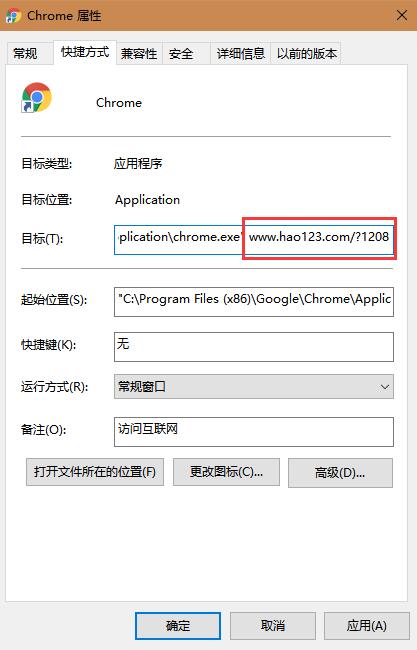

于是我就去查看浏览器的快捷方式

于是我以为这只是简单的修改了我的快捷方式。

然而在我再次开启浏览器的时候,没错,快捷方式又被修改了。

岂有此理!

还有王法吗?这是光天化日之下耍流氓!

在研究一番后,得知流氓并不是躲在自己的文件里也不会停留在进程中,他藏身于一个以WMI定时唤醒的windows的脚本里。

接下来就是怎么搞定这个家伙了:

- 方法一

1.以管理员运行PowerShell

2.复制以下代码

gwmi -Namespace "root/cimv2" -Class __FilterToConsumerBinding -Filter "Filter = ""__eventfilter.name='VBScriptKids_filter'""" | Remove-WmiObject gwmi -Namespace "root/cimv2" -Class ActiveScriptEventConsumer -Filter "Name = 'VBScriptKids_consumer'" | Remove-WmiObject gwmi -Namespace "root/cimv2" -Class __IntervalTimerInstruction -Filter "TimerID = 'VBScriptKids_timer'" | Remove-WmiObject gwmi -Namespace "root/cimv2" -Class __EventFilter -Filter "Name = 'VBScriptKids_filter'" | Remove-WmiObject

3.回车运行(没有返回值与提示)

4.手动修复所有中招了的快捷方式

- 方法二

使用WMITools打开并编辑脚本

1.下载安装WMITools [7ydj]

2.以管理员身份运行‘wbemeventviewer.exe’

3.点击左上角register for events(肛♂笔图标)

4.在弹出的文本框中输入“root\subscription”

5.两次选择“OK”

迫不及待要删除的直接跳到【9】

6.展开左侧“_EventFilter:Name=”unown_filter””

7.选中右侧条目后点击“view instant properties”(一个手)

8.在ScriptText项中就能发现流氓脚本的真身了。

9.将“_EventFilter:Name=”unown_filter””条目直接删除(需要管理员权限)

10.手动修复所有中招了的快捷方式

至此,欺负浏览器的流氓就被清除了。

爽♂

发表回复